Ich nehme mal an, dass ihr das Programm PuTTy kennt, und möglicherweise bereits benutzt. Heute möchte ich euch eine kleine Anleitung geben, wie man Verbindungen durch dieses Programm tunnelt und warum der SSH Port in den meisten Netzwerken zu ist.

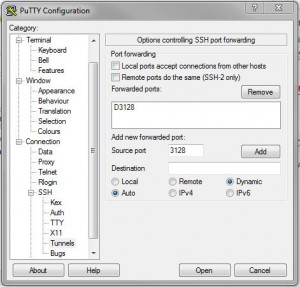

Gehen wir davon aus, wir haben einen SSH Server im Netz stehen und können zu diesem eine Verbindung aufbauen. Das ist der erste Teil. Der Rest passiert in den Tunnel-Einstellungen, wie folgendes Bild zeigt:

Wir bitten durch diese Einstellungen, PuTTy einen Port durch zu reichen – in unserem Beispiel 3128. Da das Ende nicht genau festgelegt wurde, können wir nun jede Anwendung, die Socks spricht durch den Tunnel schicken.

Stellen wir uns einmal vor, Port 80 wäre blockiert, was dazu führt, dass wir keine Webseiten ansehen können. Wenn wir nun Firefox so einstellen, dass wir eben diesen Tunnel benutzen können, werden die Anfragen durch den Tunnel gequetscht und wir sind wieder im Rennen. Es sieht so aus, als kämen die Anfragen von unserem entfernten SSH Server. Als kleiner Sicherheitsbonus sind diese sogar bis zu diesem hin verschlüsselt, dass man uns nicht so leicht auf die Finger schauen kann. Aber Achtung: DNS Anfragen werden nicht durch den Tunnel gequetscht.

Tux2000 says:

1. Firefox und Thunderbird kann man so einstellen, dass auch DNS über Socks läuft (about:config -> network.proxy.socks_remote_dns), dann gibt es lokal keine verdächtigen DNS-Anfragen mehr.

2. PuTTY kann SSH auch durch einen HTTP-Proxy sprechen, der CONNECT unterstützt. Das sind praktisch alle, damit hinter dem Proxy HTTPS funktioniert. Kein CONNECT, kein HTTPS.

3. Damit man sich nicht auf jeden beliebigen Port CONNECTen kann, ist CONNECT in der Regel auf Port 443 beschränkt.

Abhilfe 1: sshd auf Port 443 laufen lassen und auf eine HTTPS-Webseite verzichten.

Abhilfe 2: Umschalter installieren, der aufgrund des unterschiedlichen Verhaltens von HTTPS und SSH den Port wahlweise auf den HTTPS-Server oder den sshd umschaltet. (z.B. http://xrunhprof.wordpress.com/2007/05/04/ssh-and-https-on-port-443-in-the-same-time/

Tux2000 <- nutzt all diese Features quasi täglich

Stargazer says:

Ich wollte erstmal einen Überblick geben, dass es möglich ist, aber es ist immer wieder erfrischend zu hören, dass ich nicht der Einzige bin, der solche Aktionen fährt.

Stef says:

Ihr seid aber nur vieleicht Spiesser. Echte Sadisten tunneln via Nameserver requests :P